La thématique Sécurité des données multimédia est intégrée actuellement au sein du GDR ISIS dans l’action Sécurité et données multimédia de l’axe 1 du thème D (Compression, Protection, Transmission) du GDR ISIS.

D’après CISCO, les données visuelles (images, vidéos, objets et scènes 3D) représentent plus de 80% du trafic Internet mondial en 2020. Avec le tout numérique, il devient de plus en plus facile de copier des données, de les visualiser sans droit, de se les approprier, mais aussi de les falsifier ou de détourner leur fonction primaire.Dans cette thématique, il est abordé la problématique de sécurisation des données visuelles pendant leur transmission, leur archivage, leur partage et leur visualisation.

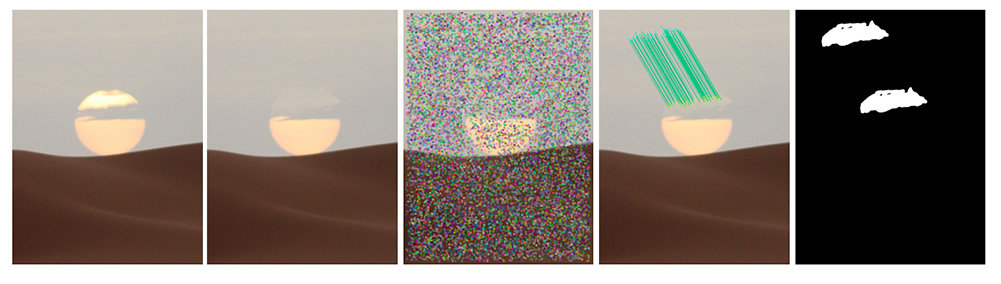

La sécurisation de données multimédia peut être abordée de manière passive ou active par insertion de données cachées (tatouage, stéganographie, …) ou par cryptographie (chiffrement sélectif, signature perceptuelle, …). Cela concerne principalement la confidentialité, l’authentification, l’intégrité et la protection des droits d’auteur. L’autre versant consiste à détecter si un message est caché dans une image (stéganalyse) ou si une image a été manipulée (image forensics/criminalistique). Dans cette partie sont abordées les problématiques de traçabilité de contenus multimédia et de détection de falsifications telles que des copier-déplacer dans une image ou des copier-coller d’une image vers une autre. Dernièrement il est apparu des aspects liés à la phylogénie des images qui consistent à partir d’un ensemble d’images très similaires (récupérées sur des réseaux sociaux par exemple) afin de retrouver qui est le parent de qui et ensuite de remonter à l’image source. Il existe aussi des méthodes d’identification d’appareils photo numériques à partir d’analyse de bruit et de distorsion contenus dans une image.

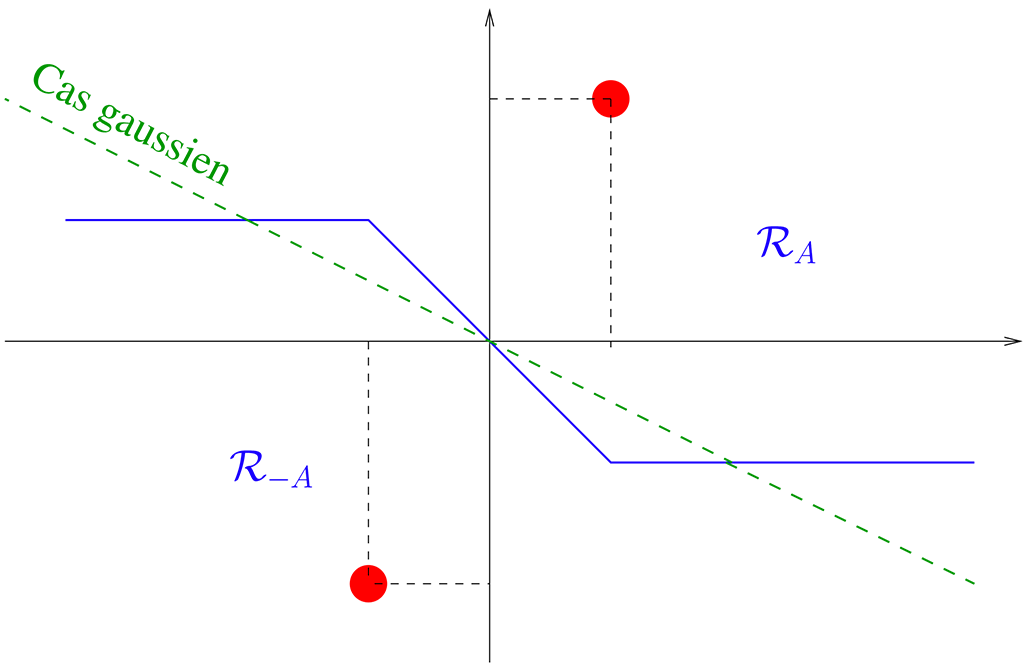

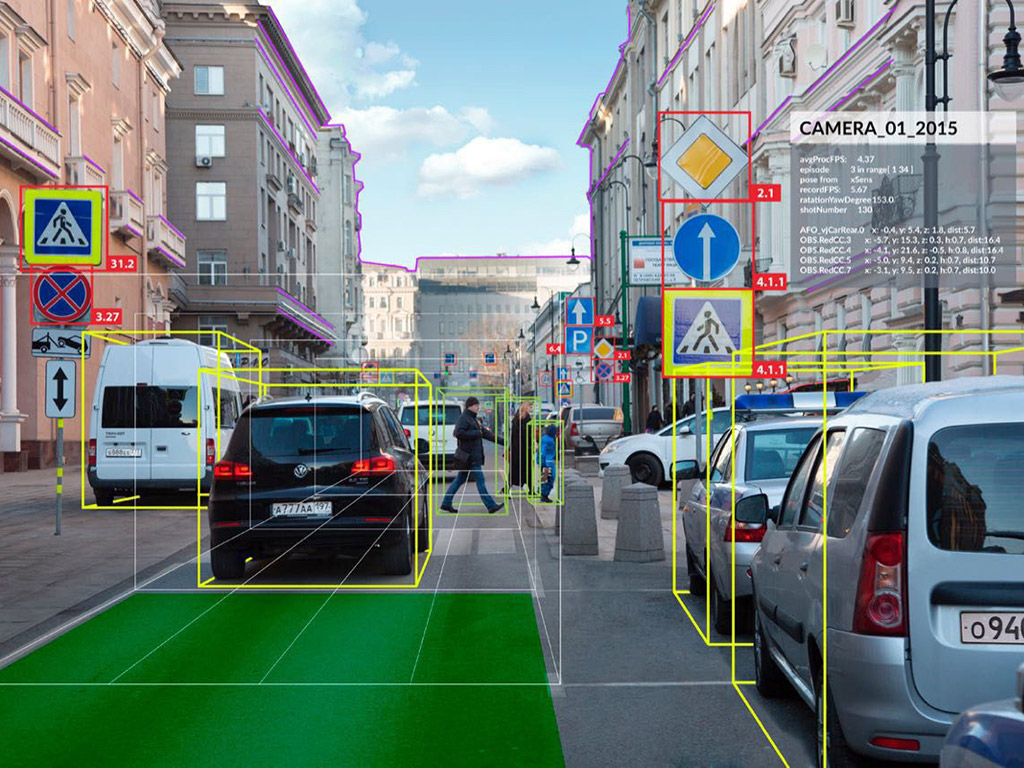

Un autre axe de recherche consiste à exploiter des données multimédia afin de développer des systèmes de sécurité. Nous retrouverons principalement les aspects vidéosurveillance/vidéoprotection et les aspects biométrie et authentification. Il s’agit alors d’identifier des personnes pour des accès sécurisés ou d’analyser des comportements afin de détecter s’ils sont malveillants. Là aussi des attaques par génération de faux (spoofing) ou qui exploitent la fuite d’information liée aux empreintes biométriques sont à prendre en compte. Dans cette thématique, nous abordons également la sécurité des transmissions de contenus par le biais de la sécurité de la couche physique (sujet commun au thème D du GDR ISIS) afin de rapprocher les cadres théoriques des canaux sur écoute et de la fuite d’information de sujets plus appliqués comme le tatouage ou la stéganographie.

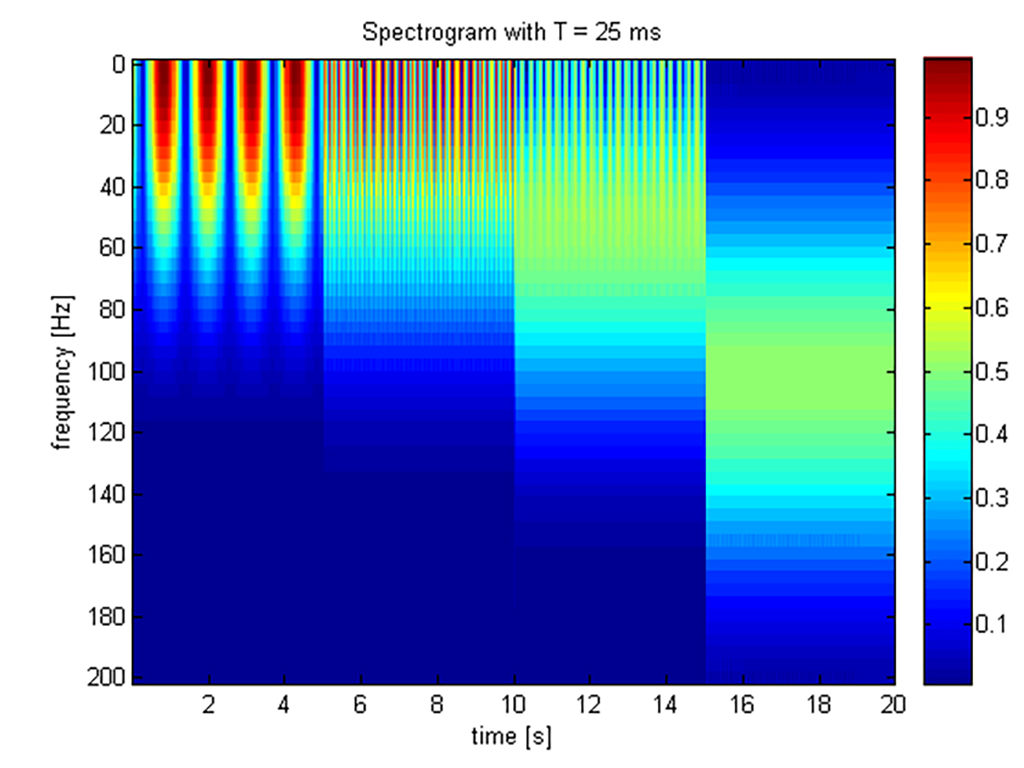

Même si la thématique « Sécurité et données multimédia » est très ancienne - depuis les esclaves grecs rasés et tatoués sur leur crâne pour partir transmettre un message une fois que les cheveux ont repoussé – son histoire commence à la fin des années 90 par le début du watermarking, de la stéganographie mais de manière très timide, avec des méthodes par étalement de spectre (communications numériques), cela étant motivé par la numérisation des contenus et la protection des ayants droit.

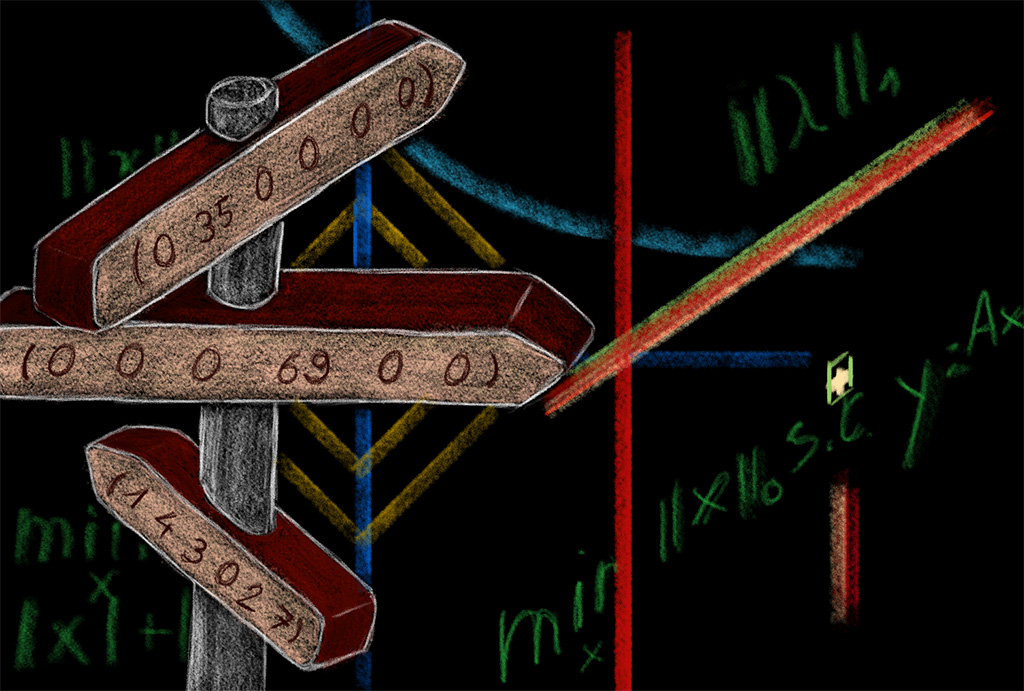

En 2001, motivées par les attentats du 11 septembre, les recherches en stéganalyse, détection de signaux cachés (rôle important de l’adversaire) et détection statistique prennent une grande importance. Durant la décennie 2000-2010, au niveau national et international, c’est l’explosion de la sécurité en watermarking (maturité, rôle également important de l’adversaire, estimation et apprentissage). Il apparait également des contributions majeures en stéganographie (théorie des codes, codes par treillis, schémas adaptatifs) et stéganalyse (méthodes par apprentissage). Durant cette même décennie, la recherche en sécurisation des données multimédia par chiffrement spécifique voit le jour avec les aspects chiffrement sélectif ou partiel, crypto-compression tout en garantissant la préservation des formats et des normes internationales.

A partir de 2010, des nouvelles facettes de la sécurité des données multimédia voient le jour avec les aspects forensics/criminalistique et les approches statistiques (réseaux sociaux, besoin de pouvoir certifier l’information). Se développent également très fortement à partir de 2010, le traitement du signal dans le domaine chiffré (respect de la vie privée) ainsi que le «traçage de traitres» (pour la protection des ayants droits ou les plateformes de streaming).

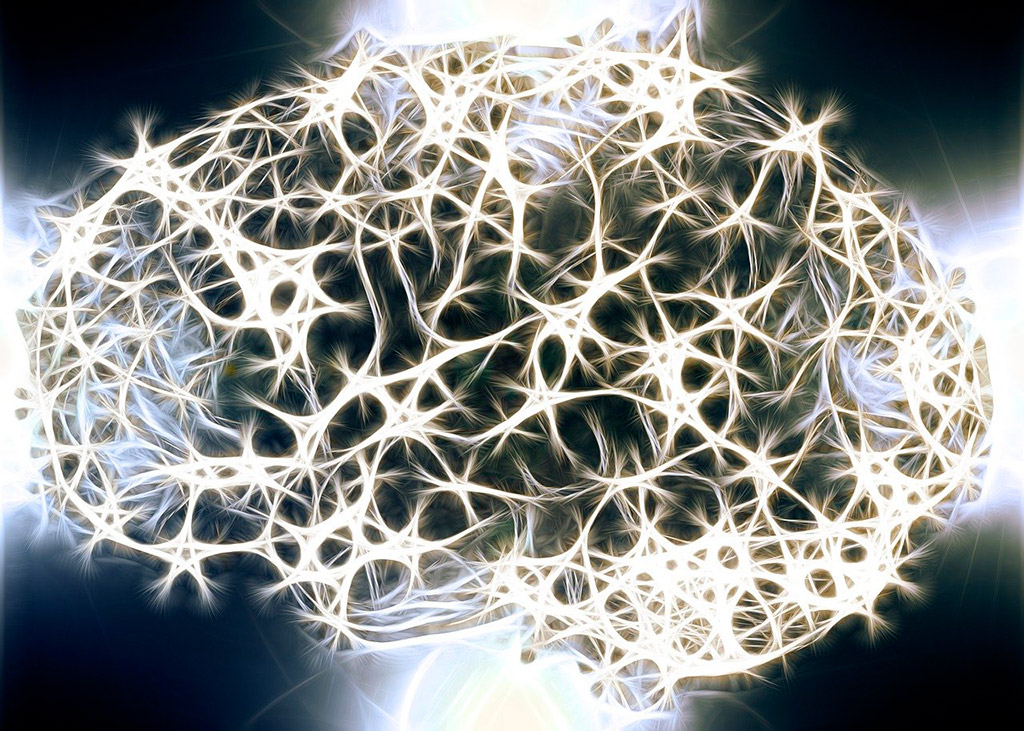

Aujourd’hui, si les recherches autour du watermarking s’essoufflent un peu, à l’inverse, celles en forensics/criminalistique et en stéganalyse montent en force, en particulier avec l’apparition de l’apprentissage automatique et surtout avec l’exploitation et le développement de réseaux de neurones convolutifs profonds.

Les avancées récentes sont très variées dans cette thématique, de la stéganographie (GAN), méthodes adversarielles, méthodes par génération de contenus, au traitement de contenus chiffrés (privacy, classification/tatouage/compression/traçabilité) en passant par les liens entre l’apprentissage et la fuite d’information (classification et privacy, applications en biométrie par ex) et l’analyse de contenus « real-life » avec prise en compte de la diversité dans les modes de publication.

Les questions actuelles et les principaux verrous identifiés portent sur les méthodes génératives en stéganographie et forensique, la maîtrise des taux de fausses alarmes en détection (stéganalyse, forensique) face au passage à l’échelle, la conception de méthode de détection indépendante du corpus d'apprentissage et l’impact des approches par deep learning, l’analyse et le traitement de contenus multimédia chiffrés, les systèmes biométriques multimodaux ainsi que la vidéosurveillance intelligente avec la ré-identification de personnes à des fins d'authentification.